iPhone 锁屏状态下遭盗刷?安全研究员演示”隔空刷卡”攻击全过程

文章目录

iPhone 锁屏状态下遭盗刷?安全研究员演示”隔空刷卡”攻击全过程

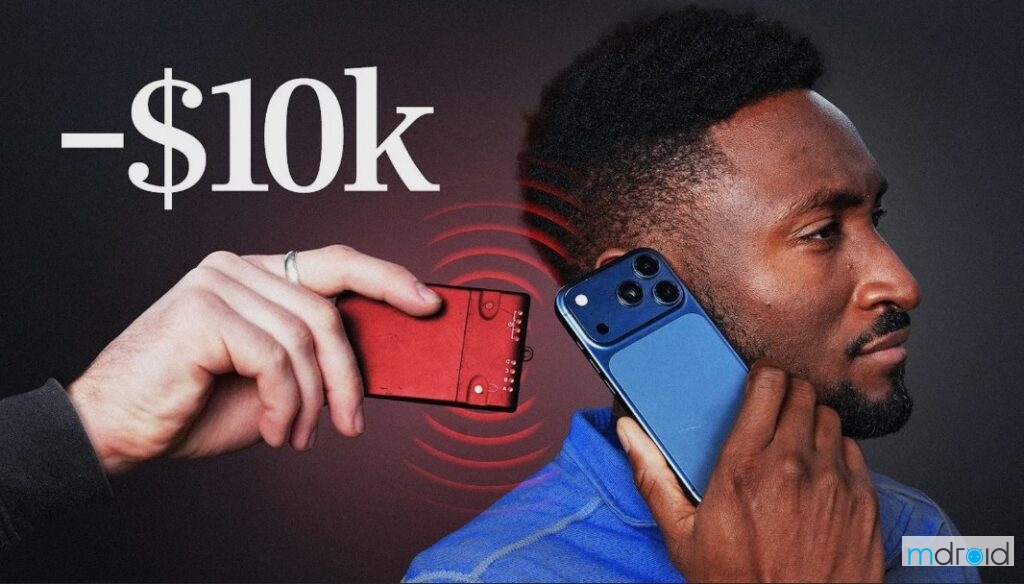

4月16日,科技频道 Veritasium 发布最新视频,完整记录了安全研究员如何在知名科技博主 Marques Brownlee 毫不知情的情况下,从其锁定的 iPhone 上成功盗刷 10,000 美元。整个过程无需解锁手机,无需密码,受害者甚至感觉不到任何异常。

漏洞核心:一个”便民功能”变成了缺口

要理解这个漏洞,先要了解 iPhone 上一项叫做快捷交通模式(Express Transit Mode)的功能。

这项功能的初衷是方便用户乘地铁、坐公交——手机不用解锁,靠近闸机直接刷卡扣费,省去掏出手机、解锁、确认的麻烦。绑定交通卡或银行卡后,整个支付过程几乎是”无感”完成的。

正是这个”无感”,成了攻击者的突破口。

安全研究员发现,攻击者只需用一台 NFC 读卡设备靠近受害者的 iPhone,伪造成合法交通终端发出的信号,iPhone 就会以为自己在过闸机,随即自动触发支付流程——整个过程完全不需要用户解锁或确认。

攻击是怎么实施的?

整个攻击链条分为三步:

第一步:截获信号。 攻击者携带一台连接笔记本电脑的 NFC 读卡器,靠近目标的 iPhone。这台设备会将 iPhone 发出的支付数据实时截获并传输出去。

第二步:中转数据。 截获的数据通过网络,被传送到另一部手机(通常是一部预付费的廉价机,用完即弃,难以追踪)。

第三步:完成盗刷。 持有这部手机的同伙,在另一处真实的 NFC 支付终端上完成消费,扣款直接走受害者绑定的 Visa 卡。

整个过程的关键在于:攻击者需要将 NFC 设备伪装成合法交通读卡器的识别码,让 iPhone 误以为这是正常的乘车扣费。这一步技术门槛较高,但研究团队已经证明它完全可以做到。

谁该负责?苹果和 Visa 各执一词

值得注意的是,这个漏洞并非 iPhone 本身的硬件或系统问题,而是出在 Visa 的支付验证机制上。

在快捷交通模式下,Visa 对交易金额的限制形同虚设——攻击者可以绕过通常对非接触式支付设置的金额上限,直接发起大额交易。相比之下,Mastercard 和美国运通因采用不同的安全验证方式,不受此漏洞影响;Samsung Pay 同样因独立的安全架构,无法被同样手法攻击。

对此,Visa 回应称,此类攻击在真实环境中发生的概率极低,且持卡人受零责任政策保护,一旦发现可疑交易可申诉撤销。

苹果则表示,这是 Visa 系统的问题,在现实场景中几乎不可能发生。

两家公司都在强调风险极低,但没有一方宣布会修复这个已经存在了四年的漏洞。

这个漏洞离你有多远?

攻击成立需要同时满足三个条件:iPhone 用户、绑定 Visa 卡、并且开启了快捷交通模式。缺少任何一个,攻击就无法成立。

此外,攻击者需要携带专业硬件设备,物理靠近受害者,且整个操作链条需要多人配合——这使得大规模、批量实施的可能性极低。

但”极低”不等于”不存在”。研究团队已经用一次真实的万元盗刷,证明了这件事技术上完全可行。

现在该怎么办?

如果你同时满足以上三个条件,最直接的自保方式是:在 iPhone 设置中关闭快捷交通模式,或将绑定的支付卡从 Visa 换成 Mastercard 或美国运通。

这个漏洞由萨里大学与伯明翰大学安全团队于 2021 年首次公开披露,距今已过去四年。在苹果与 Visa 正式给出修复方案之前,主动调整设置是目前最有效的防护手段。